試したい事があるのでAWS でとりあえずAmazon Linuxのサーバを作る

目次

1年間の無料キャンペーン期間中に検証する

とある勉強会でせっかくAWSのアカウントを作ったので、1年間の無料キャンペーン中にとりあえず色々と使ってみて来年からの使い方を考えようと思います。

無料枠じゃないものもあるらしいのでそれはそれで気が向けば共有はしていきたいと思います。

(ちゃんといろいろドキュメント見ながらやればいいんですけどね、まあそれはそれで)

とりあえずサーバを作ってみる

EC2 Management Consoleへサインインする

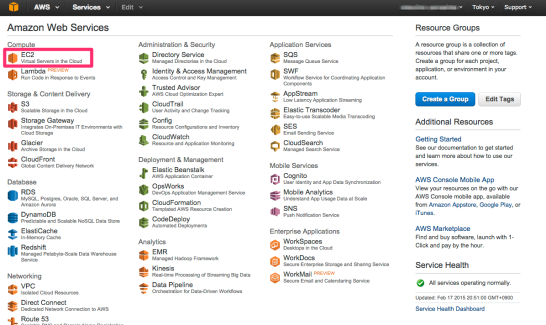

- https://aws.amazon.com/jp/の「コンソールへサインイン」からAWS Management Cosoleへサインイン

- 「EC2」らへんをクリックしてEC2 Management Consoleへ

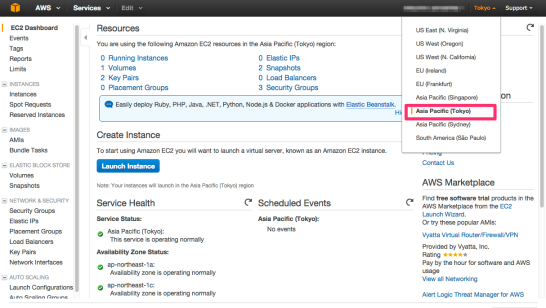

- 右上のデータセンターの場所かなと思うのですが、「Tokyo」を選択。

サーバを作ってみる

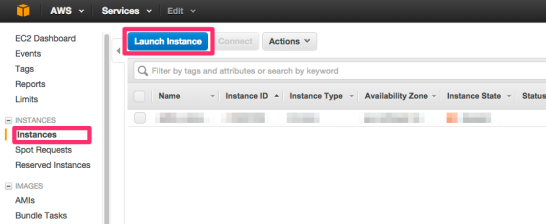

- 左のInstances を選択してInstance画面で「Launch Instance」を押す

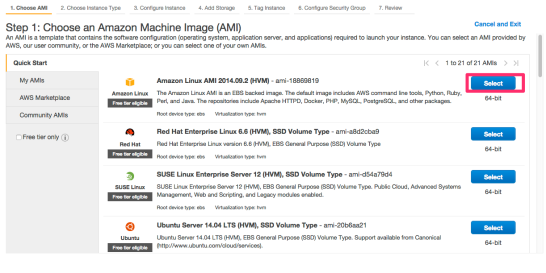

- Amazon Linux AMI(Amazon Machine Image)の「Select」を押す

他のディストリビューションを試すのもいいかなとも思うのですがEC2のためのLinuxという事であれば、これに慣れておくのがきっと後々約に立つかなとも思いまして。

リポジトリアクセスはyumなのでRedhat系かなと思います。

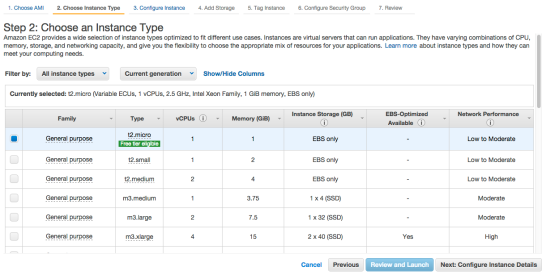

- インスタンスタイプの選択では、デフォルトの「t2.micro」を選択。右下の「Next:Configure Instance Details」を押す。

他のタイプは無料期間中も有料らしいですのでとりあえず。

これでどれぐらい耐えれるかも見てみたいのもあるし、タイプを上げたければ簡単に設定変更出来るので。

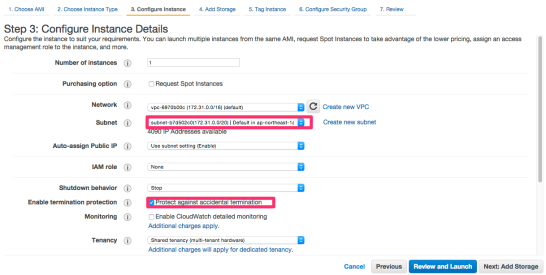

- [Subnet]を「Default in ap-northeast-1a」に変更、[Enable termination protection]にチェック、他はそのままで右下の「Next:Add Storage」を押す。

[Enable termination protection]は間違ってサーバを削除してしまわないように。これは鈴木商店さんに教えてもらいました。

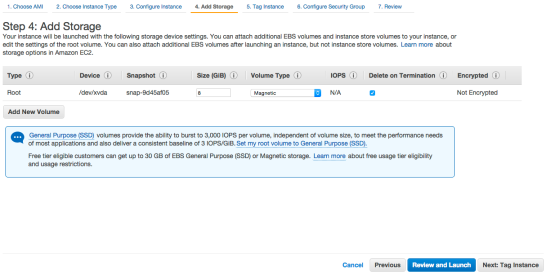

- ストレージは何も変更せずそのあままで右下の「Next:Tag Instance」を押す。

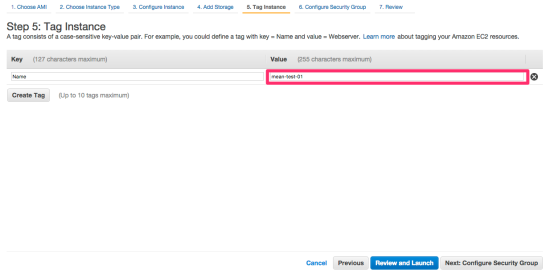

- インスタンスを識別するための名前。[Value]に好きな名前を入力して「Next:Configure Security Group」を押す。

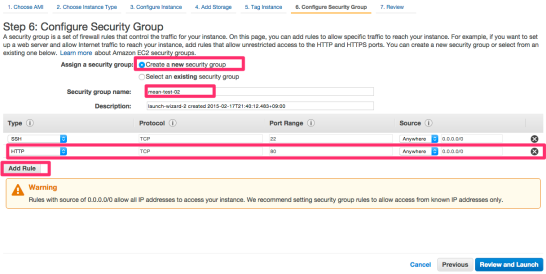

- セキュリティグループは[Create a new security group]で[Security group name:]で適当に後で分かる名前を入れておく。プロトコルはSSHとHTTPが設定されるように[Add Rule]から追加しておく。

すでにセキュリティグループがある場合はもちろんそのままでもOKでしょうね。

今はAnywhereにしてどこからでもアクセス可能にしておきますが、動かすアプリケーションやデータ次第ではIP制限した方がいいでしょうね。

これも後で設定変更出来るのではとりあえずはこのままで。 -

[Review and Launch]を押す。

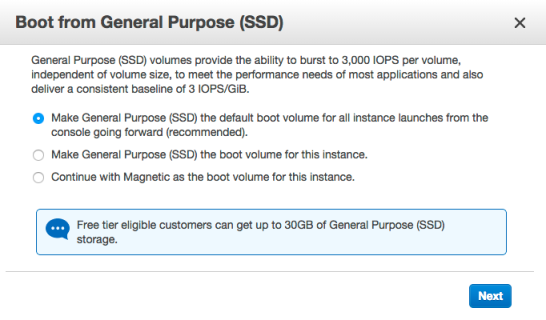

- [Boot from General Purpose(SSD)]というメッセージが表示されるのでそのまま「Next」を押す。

こないだはこんなの無かった気がしたけど、推奨されているからまあいいか。

30GBまでのSSDは無料ってことですかね。

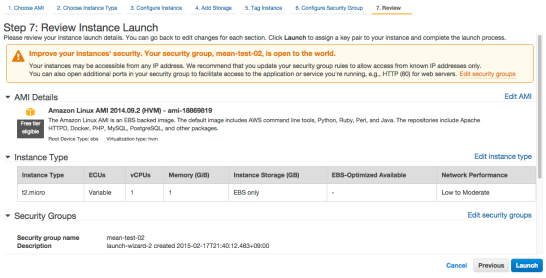

- 設定内容のプレビューが表示されるので、[Launch]。

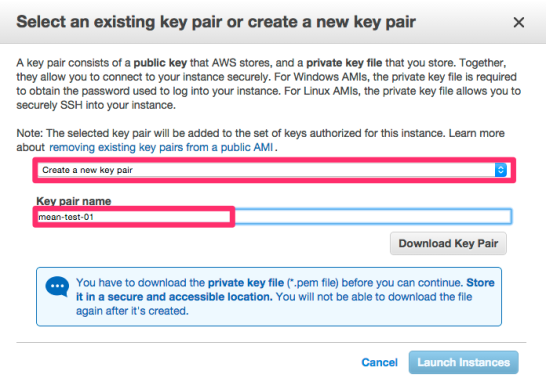

- ログインするためのキーペア作成画面になるので[Create a new key pair]にして、[Key pair name]に分かりやすい名前を入力して[Download Key Pair]を押してプライベートキーをダウンロードしておく。

-

そして[Launch Instance]をクリックして作成開始!

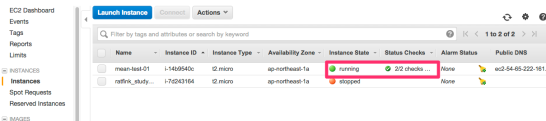

- Instancesへ戻って、[Instance State]がRunningになっている事を確認。これでサーバが作成出来て起動した状態。

作ったサーバに接続してみる

- 先ほどダウンロードしたプライベートキーを使ってサーバに接続する。Mac、Linuxはパーミッションを600にすることを忘れずに。

- 接続する際のサーバアドレスは[Instances]画面で右の方にスクロールすると[Public IP]という列があるのでそれに対して接続する。

- ユーザは固定で「ec2-user」

- Windowsから接続する場合は「PuTTY を使用した Windows から Linux インスタンスへの接続」を参照してWindows向けにプライベートキーを変換して手順に従って接続する。

MacとLinuxは言わずもがなでこんな感じ。

[bash]

$ ssh -i .ssh/mean-test-01.pem ec2-user@xxx.xxx.xxx.xxx

[/bash]

ログインしたらsudo yum update しろって書いてるのでとりあえずそれをする。

ひとまずはサーバ構築完了で以上。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

php-fpm で Out of memoryが発生した際にメール通知する(AWS CloudWatch , Amazon SNS)

AWS CloudWatch LogsエージェントでAmazon EC2上のNg …

-

-

Oracle VM VirtualBoxにCentOS 6(32bit)をインストールする

Python実行環境をCentOS6 32bitに構築する必要があったので、その …

-

-

AWS Managed Microsoft ADを構築してユーザー追加まで

事前準備 DNSホスト名と名前解決を有効にしたVPCを作成して、2つのAZにパブ …

-

-

AWS Lambdaで「Process exited before completing request」

AWS lambdaで「Process exited before comple …

-

-

AWS Storage Gatewayボリュームゲートウェイを作成してWindowsから使用

ボリュームゲートウェイの作成 Storage Gateway作成メニューからボリ …

-

-

AWS Organizations SCPがリソースベースのポリシーには影響しないことを確認

AWS Organizations SCPで許可ポリシーの設定をし継承の関係を確 …

-

-

[事前準備] JAWS-UG 関西IoT専門支部「マクニカkibo + AWS IoTハンズオン」

来る12/19(土)の JAWS-UG 関西IoT専門支部第一回勉強会「マクニカ …

-

-

執筆環境(PyCharm, CodeCommit, CodePipeline, S3, Lambda, 署名付きURL)

2018年から、年に1回ぐらい商業本の執筆をさせていただいております。 2020 …

-

-

IAMユーザーのマネジメントコンソールログインパスワードを変更してDynamoDBに記録するLambda(Python)

やりたいこと IAMユーザーのマネジメントコンソールへのサインインパスワードを動 …

-

-

MySQL WorkbenchからRDSに接続する

MySQL WorkbenchからAWS RDSのMySQLに接続するために、「 …