ハンズオン目的アカウントに設定しているSCPポリシー

2020/07/16

AWS Organizationsでハンズオン目的のアカウントに設定しているSCPポリシーです。

これで漏れがないとは思いませんが、少なくともすぐにできそうなやってほしくないことをSCPポリシー有効なフォーマット(*アスタリスクは末尾のみ)で書いてみたものです。

実際に設定してます。

都度見直しはしていきます。

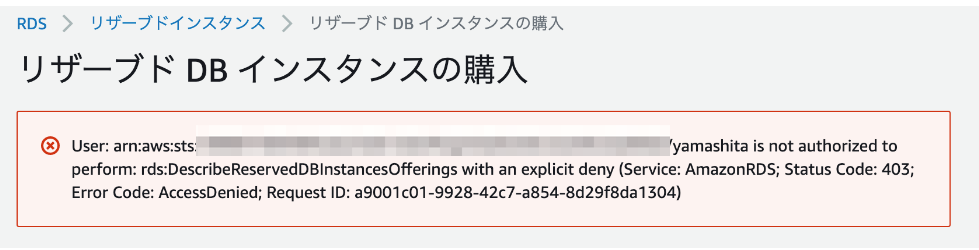

Reserved関係、MarketPlace、プレイスメントグループ、専有テナンシーなどを拒否する目的です。

一応一部試してみて拒否されたことは確認しました。

あと、もちろん各アカウントで作成するハンズオンで使うIAMユーザーは、最小権限の原則に従います。

このSCPは念のためのお守りです。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 |

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Deny", "Action": [ "route53domains:RegisterDomain", "ec2:AcceptReserved*", "ec2:CancelReserved*", "ec2:CreateReserved*", "ec2:DeleteQueuedReserved*", "ec2:DescribeReserved*", "ec2:GetReserved*", "ec2:ModifiyReserved*", "ec2:DescribeScheduled*", "ec2:RunScheduled*", "ec2:GetHostReservationPurchase*", "ec2:Purchase*", "dynamodb:PurchaseReserved*", "dynamodb:DescribeReserved*", "rds:PurchaseReserved*", "rds:DescribeReserved*", "elasticache:PurchaseReserved*", "elasticache:DescribeReserved*", "redshift:PurchaseReserved*", "redshift:DescribeReserved*", "aws-marketplace-management:*", "aws-marketplace:Subscribe", "aws-marketplace:Unsubscribe", "aws-portal:*", "s3:PutObjectLegalHold", "s3:PutObjectRetention", "glacier:CompleteVaultLock", "glacier:InitiateVaultLock", "account:Disable*", "snowball:Create*", "cloudtrail:Lookup*", "savingsplan:*" ], "Resource": "*" }, { "Effect": "Deny", "Action": "ec2:RunInstance*", "Resource": "*", "Condition": { "StringEquals": { "ec2:PlacementGroupStrategy": "cluster" } } }, { "Effect": "Deny", "Action": "ec2:RunInstance*", "Resource": "arn:aws:ec2:*:*:instance/*", "Condition": { "StringNotLike": { "ec2:Tenancy": "default" } } } ] } |

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

LINE Bot APIのファーストステップをLambda+API Gatewayでやってみたらものすごく簡単で驚いた

トライアル当初はホワイトリストのしばりや、初回反応するまで時間がかかったりとみな …

-

-

「CMC_Central 2024」に参加しました

個人サポーターとしてCMC_Central 2024に参加しました。 オープニン …

-

-

Lambdaでちょっとしたコードを試すときに便利なエディタのフルスクリーン機能

Lambda歴6年で、はじめて使いました。 この存在に気がついてなかったです。 …

-

-

RDSの拡張モニタリングを有効にしました

RDS for MySQLです。 変更メニューで、[拡張モニタリングを有効にする …

-

-

TwilioからのリクエストをAPI Gateway+LambdaでTwimlを返して処理する

Twilioで着信した時のリクエスト先としてTwimlをWebサーバやS3で用意 …

-

-

S3オブジェクトへのリクエストをCloudTrail, Athenaで識別する(パーティショニング)

Amazon S3オブエジェクトへのリクエストをCloudTrail, Athe …

-

-

Selenium, Headless ChromeとAWS Lambdaで夜な夜なスクレイピング

このようなアーキテクチャで、Alexaスキルの開発を進めていまして、元となる情報 …

-

-

Aurora Serverless Data APIを有効にしてQuery Editorを使ってみました

Aurora ServerlessのMySQLでData APIを有効にして作成 …

-

-

試したい事があるのでAWS でとりあえずAmazon Linuxのサーバを作る

1年間の無料キャンペーン期間中に検証する とある勉強会でせっかくAWSのアカウン …

-

-

RDSリザーブドDBインスタンスを購入しました

リザーブドインスタンス推奨事項を確認したで確認した結果、購入したほうがよさそうで …