ユーザーガイドの方法でGithubからCodeCommitへリポジトリを移行する

GitリポジトリをAWS CodeCommitに移行するを参照しました。

目次

環境

作業環境はCloud9です。

Cloud9のEC2インスタンスに設定しているIAMロールにAWS管理ポリシーAWSCodeCommitPowerUserをアタッチしました。

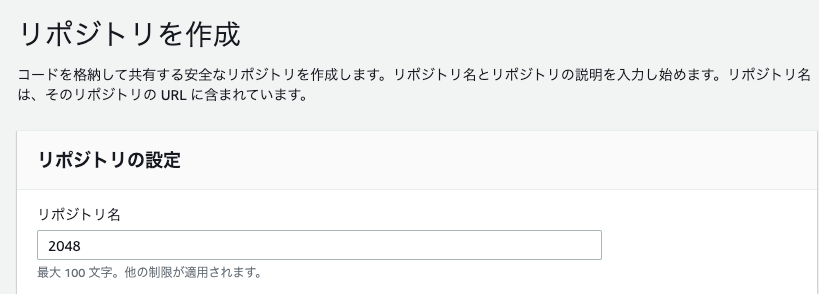

CodeCommitリポジトリの作成

CodeCommitリポジトリを作成しました。

CodeCommit認証情報ヘルパーの設定

|

1 2 3 |

git config --global credential.helper '!aws codecommit credential-helper $@' git config --global credential.UseHttpPath true |

これでCloud9インスタンスに設定されている認証情報を使って、CodeCommitへgitコマンドを実行できます。

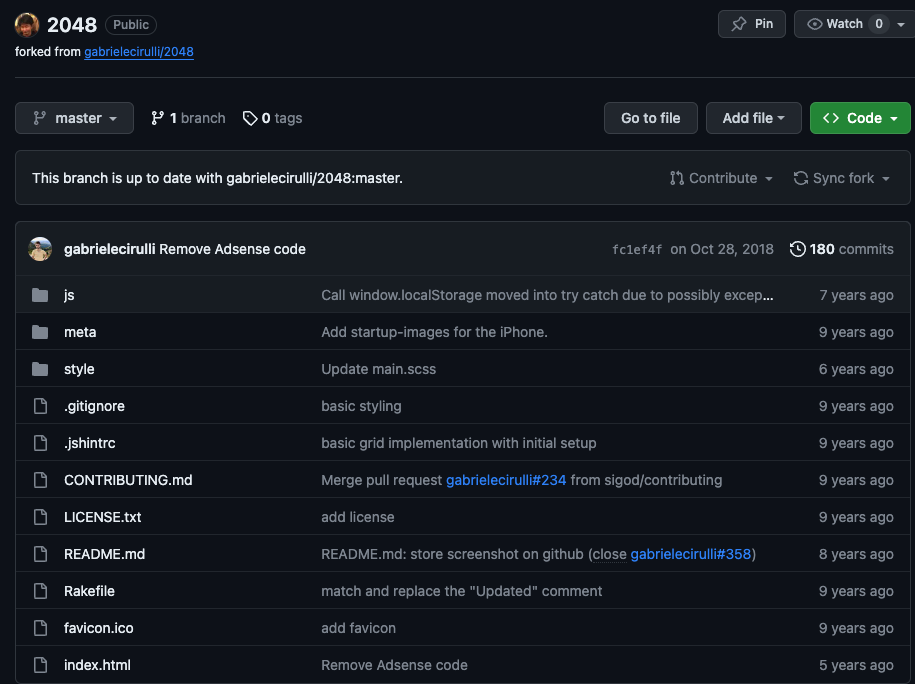

Githubからベアコピークローン

今回はパブリックに公開されているリポジトリをクローンしました。

|

1 2 |

$ git clone --mirror https://github.com/yamamanx/2048.git 2048 |

–mirrorを指定することで、ベアコピーとして移行のためのリポジトリコピーがダウンロードされました。

中身はリポジトリに含まれるソースコードではなく、次のようなファイルでした。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

$ ls -la 2048 total 20 drwxrwxr-x 7 ec2-user ec2-user 138 Oct 31 06:45 . drwxr-xr-x 4 ec2-user ec2-user 46 Oct 31 06:45 .. drwxrwxr-x 2 ec2-user ec2-user 6 Oct 31 06:45 branches -rw-rw-r-- 1 ec2-user ec2-user 167 Oct 31 06:45 config -rw-rw-r-- 1 ec2-user ec2-user 73 Oct 31 06:45 description -rw-rw-r-- 1 ec2-user ec2-user 23 Oct 31 06:45 HEAD drwxrwxr-x 2 ec2-user ec2-user 4096 Oct 31 06:45 hooks drwxrwxr-x 2 ec2-user ec2-user 21 Oct 31 06:45 info drwxrwxr-x 4 ec2-user ec2-user 30 Oct 31 06:45 objects -rw-rw-r-- 1 ec2-user ec2-user 105 Oct 31 06:45 packed-refs drwxrwxr-x 4 ec2-user ec2-user 31 Oct 31 06:45 refs |

CodeCommitリポジトリにプッシュ

|

1 2 3 |

$ cd 2048 $ git push https://git-codecommit.ap-northeast-1.amazonaws.com/v1/repos/2048 --all |

–allですべてのブランチがプッシュされます。

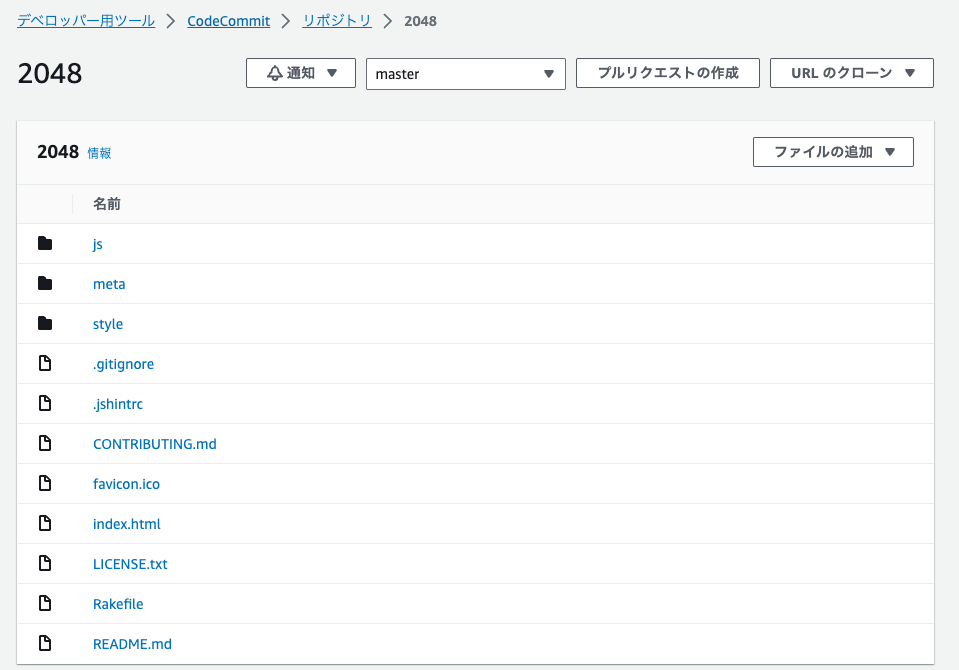

無事プッシュできました。

Cloud9ローカル環境にリポジトリをクローン

|

1 2 |

$ rm -rf 2048 |

Cloud9ローカルのベアコピーはもう要らないので削除しました。

|

1 2 |

$ git clone https://git-codecommit.ap-northeast-1.amazonaws.com/v1/repos/2048 |

CodeCommitからクローンして完了。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

RDSインスタンス作成時にEC2に接続設定するオプション

EC2 インスタンスと RDS データベース を自動的に接続するの動作を確認した …

-

-

AWS CloudFormationデプロイタイムラインビューを確認しました

2024/11/11にタイムラインビューを使用して AWS CloudForma …

-

-

Amazon Location Service入門ワークショップ-ジオコーディング

ジオコーディングにより住所を緯度経度に変換したり、逆に緯度経度から住所を求めたり …

-

-

Azure AD SSOからAWS SSOに統合するための提供情報

Azure AD SSO担当者に送る情報をこちらの記事を見て確認しました。 チュ …

-

-

ブログ画像のシンガポールリージョンへのレプリケーションはじめました

このブログの画像はS3バケットに保存して、CloudFront経由で配信していま …

-

-

AWS CloudHSMを起動してみました

なかなか触る機会のないサービス、CloudHSM。 起動してみました。 手順はユ …

-

-

JAWS FESTA 2017 Reverse X re:Birth

JAWS FESTA 2017 中四国 今年はブログタイトル「JAWS FEST …

-

-

AWS Personal Health Dashboardのパブリックイベントの記録

東京リージョンで発生したので、スクリーンショットを取っておいたので記録しておきま …

-

-

AWS Organizationsで組織全体のAWS CloudTrailを有効にしました

Organizationsのサービスメニューから、CloudTrailを選択して …

-

-

Amazon EC2 Auto Scalingのライフサイクルフック

EC2 Auto Scalingにライフサイクルフックという機能があります。 ス …