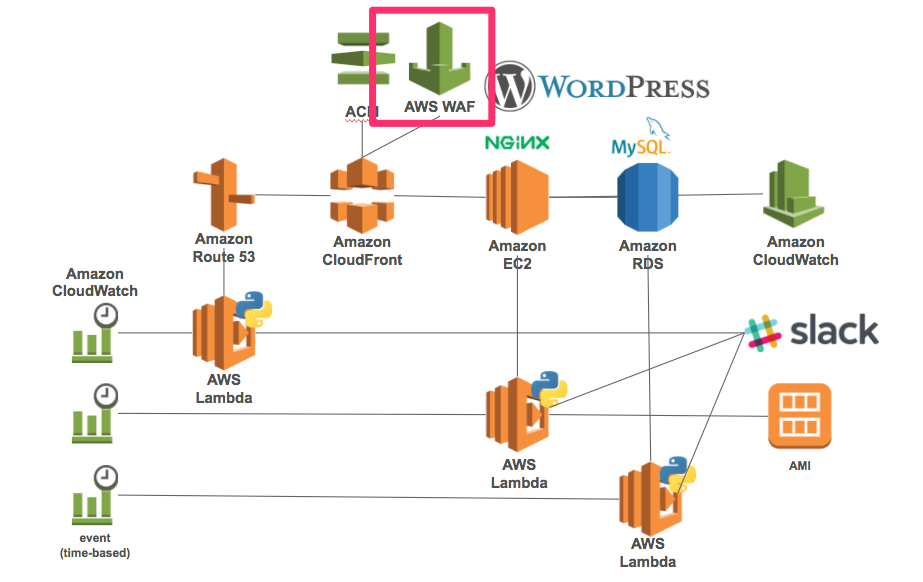

WordPressのwp-login.php , xmlrpc.phpへのアクセスをAWS WAFで接続元IPアドレスを制限する

2017/08/13

AWS CloudWatch LogsエージェントでAmazon EC2上のNginxのaccess.log , error.log , php-fpm error.log , Linuxのmessages , secureログを収集するという記事でブログサイトのアクセスログを確認した結果、wp-login.php , xmlrpc.phpへのアクセスが結構ありましたので、自IPアドレス以外からのアクセスを禁止しようと思いました。

目次

WAF以外の方法の検討

VPC ネットワークACL

そもそも不審なアクセスをしてくるIPアドレスをブラックリスト登録しようか、と思いましたが、上限が20なので管理が大変そうなのでやめました。

NginxのConfigでAllow,Deny登録

CloudFront経由なのとSSHで入って設定を頻繁に変えるのも面倒なのでやめました。

WAFの設定

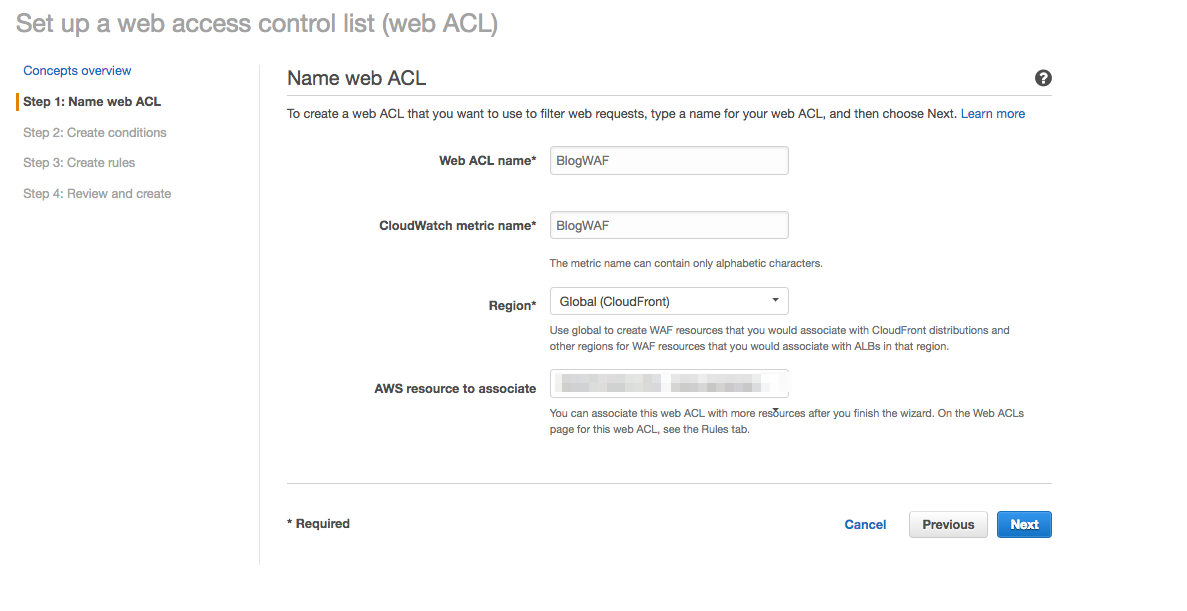

AWS WAFをマネジメントコンソールで開いてWeb ACLを新規作成します。

Web ACL NameとCloudWatch metric nameは任意で設定します。

リージョンはCloudFrontに設定するのでGlobalにしました。

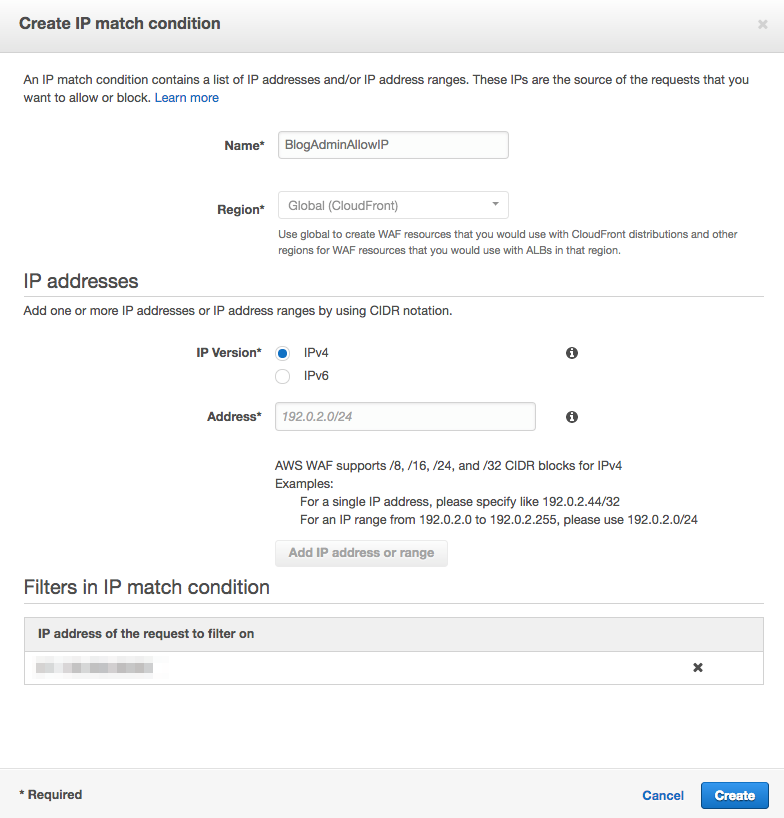

自分のIPアドレスだけを許可したいのでIP match conditionを設定します。

Nameは任意です。

Address には例えば「111.111.111.111/32」のように設定して[Add IP address or range]をクリックして下部のconditionに設定されたら[Create]をクリックして作成します。

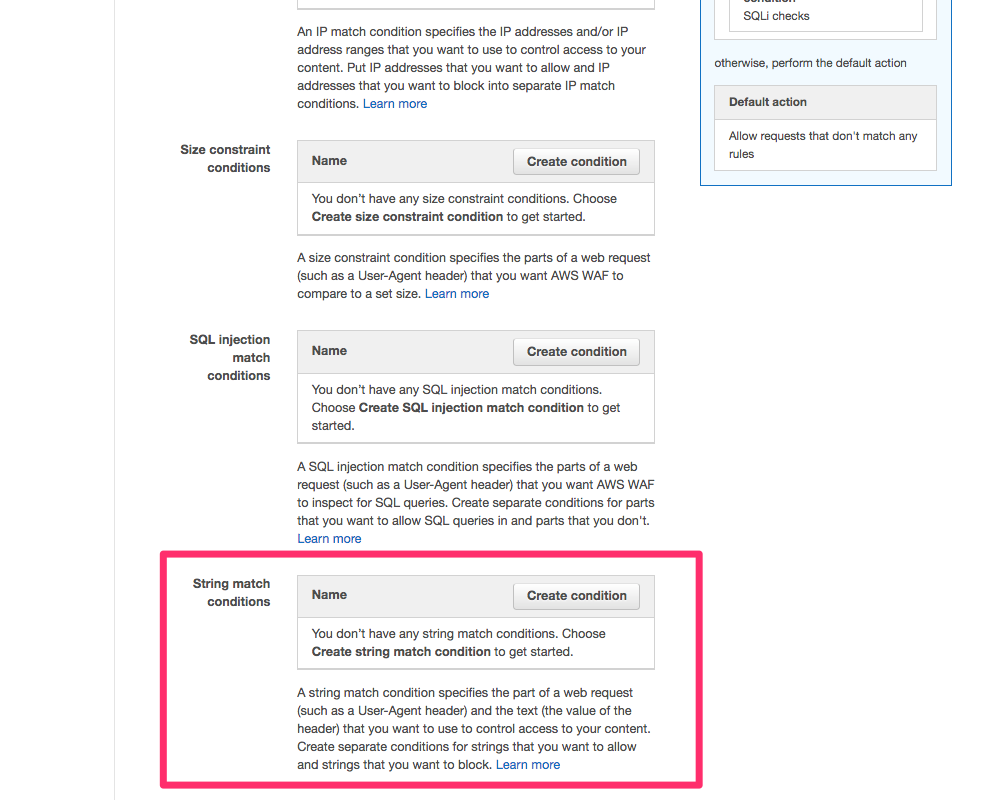

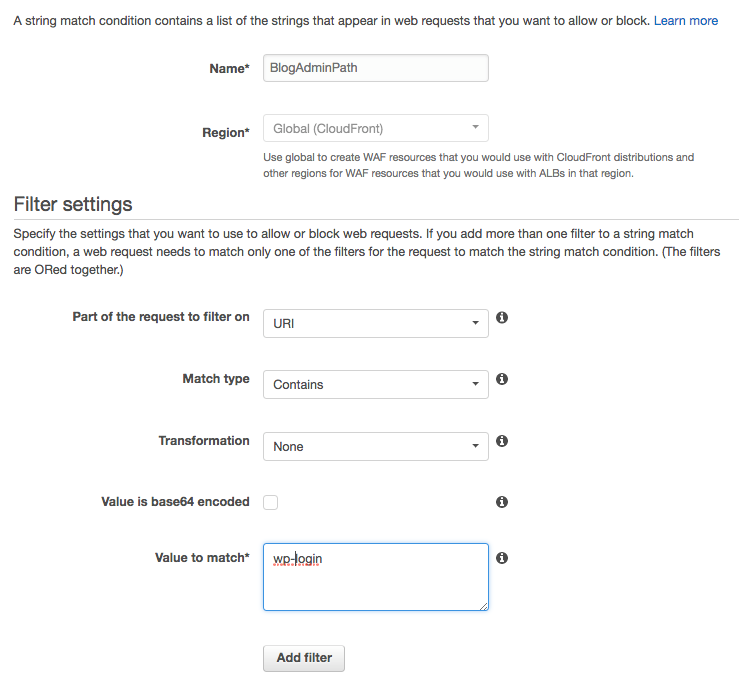

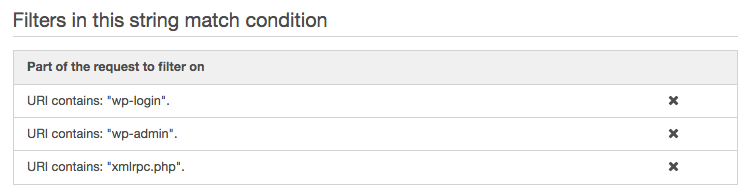

次に該当するURIを指定するので、String match conditionsを設定してます。

Nameは任意です。

* Path of the request to filter on : URI

* Match type : Contains

* Transformation : None

* Value to match : wp-login

[Add filter]をクリックします。

同じように xmlrpc.php についても設定します。

※wp-adminについてはadmin-ajax.phpが必要でしたので制限するのをやめました。

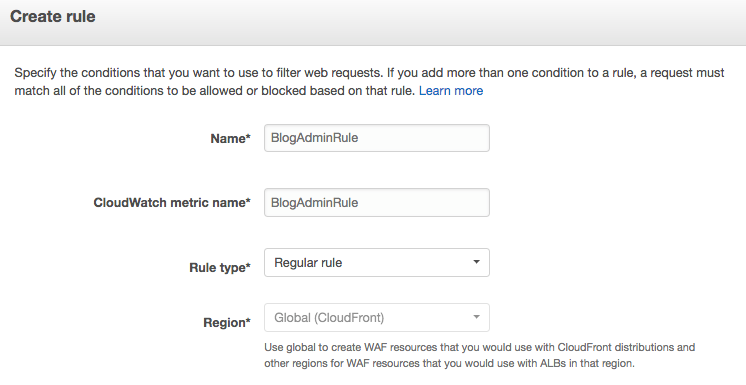

次にルールを作成します。

Name , CloudWatch metric nameは任意です。

Rule Typeは Regular ruleにしました。

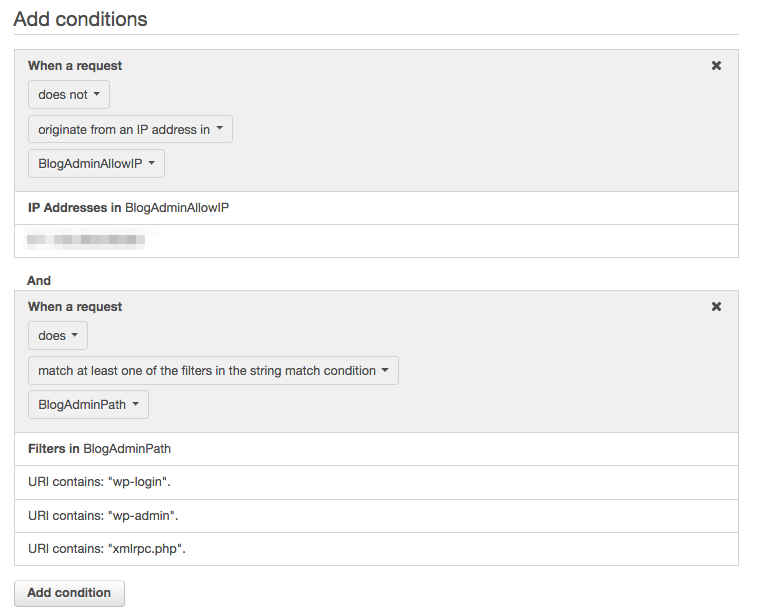

conditionsを追加していきます。

IPアドレスは自分のIPアドレスなので 「does not」にします。

このIPアドレス以外の時に、です。

URIパスは 「does」にしてます。

このパスにアクセスしようとしたら、です。

※このままルールをアクションに設定をしようとしたらなぜか出来なかったので、デフォルトのアクションを「Allow all requests that don’t match any rules」に設定してとりあえず作りました。

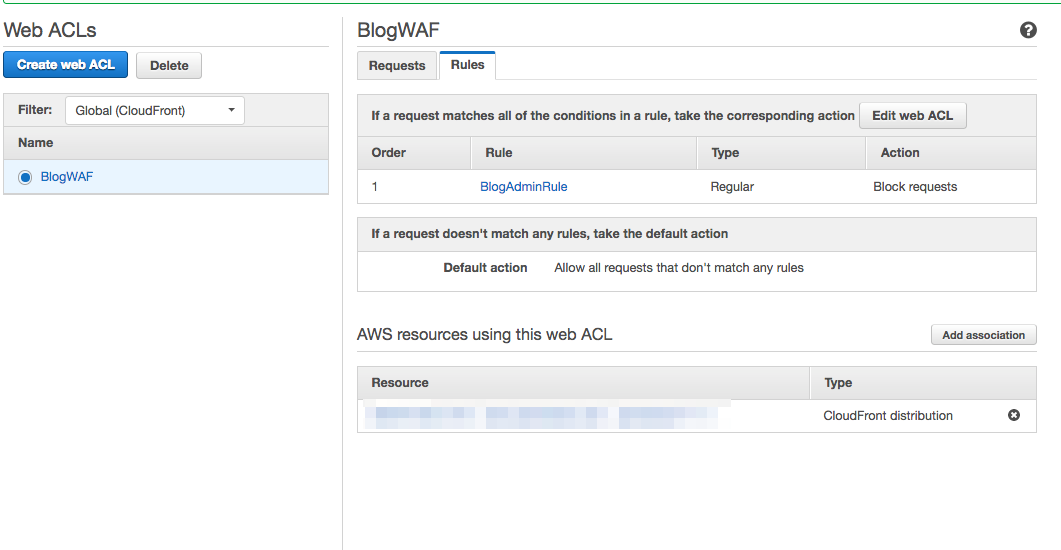

作った後に[Web ACLs] – [Rules]で先ほど作ったルールとアクションを「Block requests」にして設定しました。

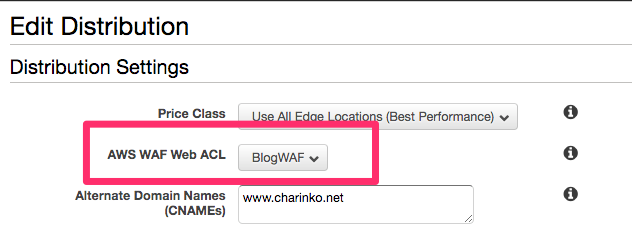

WAFのWeb ACLを作成するときにCloudFrontの設定をついでにしていましたが、他のサイトにも共通の設定としたいので、他のサイトのCloudFrontへも設定します。

確認

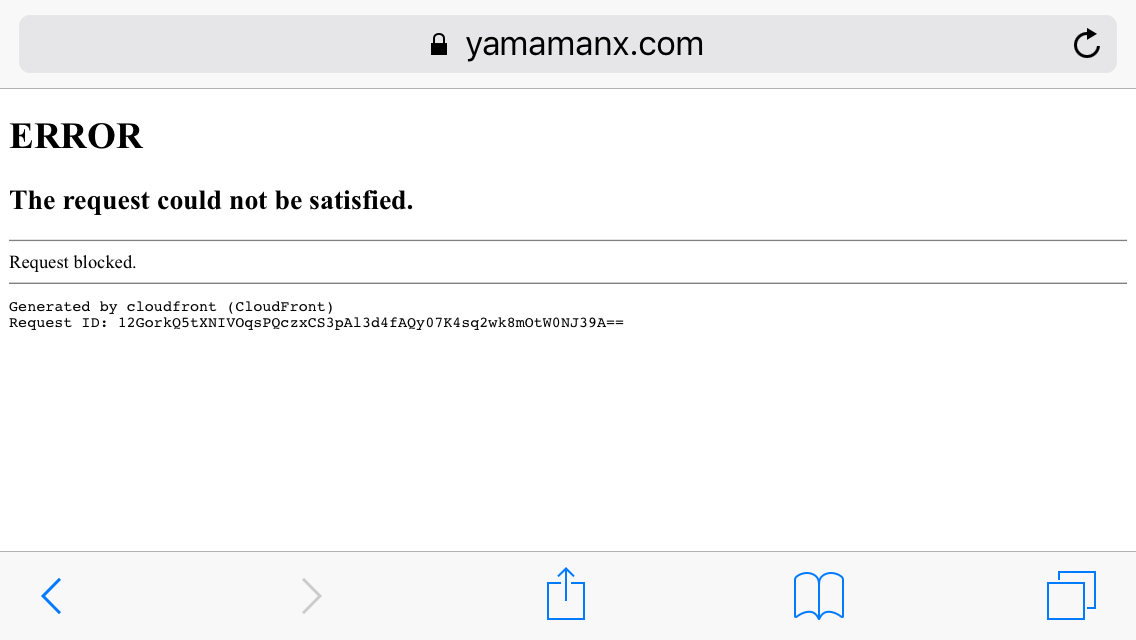

CloudFrontのstatusが Deployed になったら設定完了です。

スマートフォンでWiFiを切って、サイトに普通にアクセス出来ることを確認します。

次にURLに 「/ep-login.php」や「/wp-admin/」でアクセスしてみます。

Blockされました。

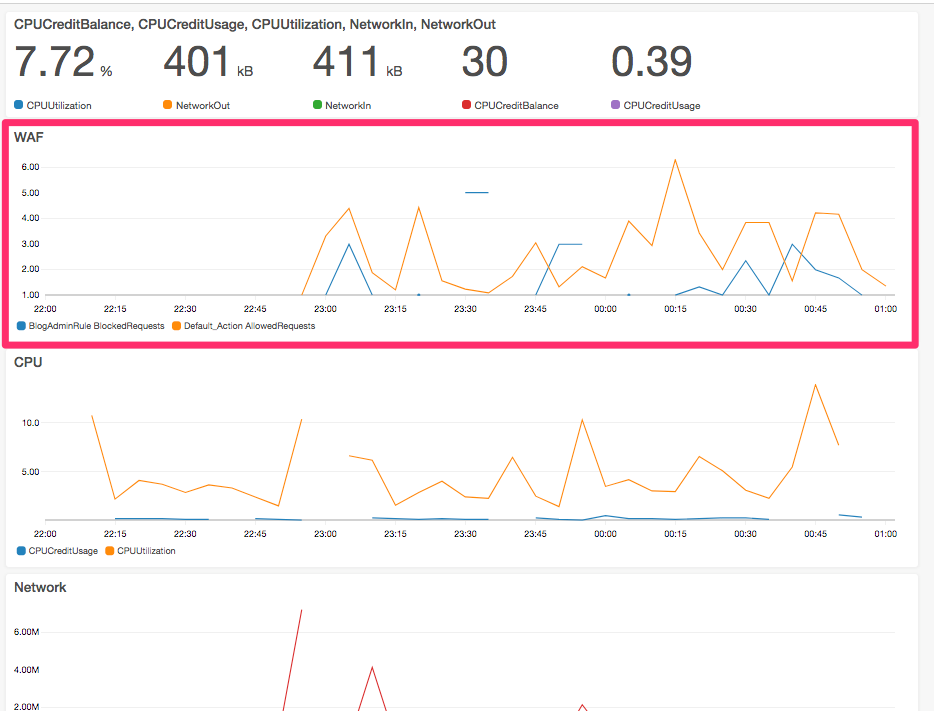

CloudWatchダッシュボードにメトリクスからグラフを作ってみてみます。

オレンジが普通のアクセスで、青色がブロックされたアクセスです。

それなりに外部からアクセスされようとしているのが分かりました。

グローバルIPアドレスについて

自宅のIPアドレスは固定IPにはしてませんので、変更する可能性があります。

そのときはWAFのコンディションを変更するだけで対応出来ます。

料金について

2017年8月12日現在

- Web ACL一つあたり $5/月

- ルール一つあたり $1/月

- 100万リクエストあたり $0.6

なので個人でやるには少しコストがかかるイメージがありますが、他の同等のサービスと比べると安価ではないかと思います。

また、余計な不正アクセスのためにスペックをあげるくらいであれば、こちらの方が安価でかつセキュリティレベルもあがるのでメリットは大きいのでは、と思います。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

Amazon Connect 発信イベントをEventBridgeで確認

Amazon Connectから発信した電話に出たのか、出なかったのかを確認した …

-

-

boto3(Python SDK) s3 get_object でバイト範囲を指定する

S3のGetObjectアクションでバイト範囲を指定することができます。 それに …

-

-

T2.microからT3.nanoに変更(メモリエラーも対応)

このブログのEC2インスタンスをT2.micro 1インスタンスからT3.nan …

-

-

Amazon Linux2(EC2)にEC-CUBE 4をインストール

こちらのHOMEお知らせ・コラムAmazon Linux2にEC-CUBE4.0 …

-

-

ある意味マネジメントコンソールで生成された署名付きURL

マネジメントコンソールにS3オブジェクトの[開く]というボタンがいつのまにか出来 …

-

-

ECR(Amazon Elastic Container Registry)にコンテナイメージをアップロードする

「Pandocサーバーのコンテナイメージを作成する」で作成したイメージをAWS …

-

-

Amazon CloudSearchからAmazon Elasticsearch Serviceへ変えました

全文検索をする必要がありまして、本当はCloudSearchを使い続けたいのです …

-

-

Amazon Auroraのスナップショットの暗号化とリージョン間コピーを改めて試しました

Amazon Auroraデータベースを暗号化して、スナップショットを作成、クロ …

-

-

AWS認定試験の自宅受験で壁のポスターを注意されちゃいました

AWS認定オンライン受験をしてみましたに書きましたとおり、自宅受験デビューしまし …

-

-

AWS認定ソリューションアーキテクトアソシエイトのサンプル問題

AWS認定ソリューションアーキテクトアソシエイトのサンプル問題の解説を会社のブロ …