CloudFormation StackSetsでOrganizations組織のアカウントに一気にIAMロールを作成した

2021/07/24

Organizationsで管理している各アカウントにIAMロールを作成したい場合に、1つ1つ手作業で作成することも、1アカウントごとにCloudFormation Stackを作成することも非効率です。

ということで、CloudFormation StackSetsで一気に作成しました。

Organizationsでのサービスへのアクセスは有効にしています。

目次

テンプレート

こちらのテンプレートです。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

AWSTemplateFormatVersion: 2010-09-09 Resources: ReadOnlyExecutionRole: Type: AWS::IAM::Role Properties: RoleName: 3rdParty-ReadOnlyExecutionRole AssumeRolePolicyDocument: Version: 2012-10-17 Statement: - Effect: Allow Principal: AWS: - arn:aws:iam::123456789012:root Action: - sts:AssumeRole Path: / ManagedPolicyArns: - arn:aws:iam::aws:policy/ReadOnlyAccess |

StackSetsの作成

[StackSetsの作成]ボタンを押下しました。

テンプレートはローカルからアップデートしました。

StackSets名を指定しました。

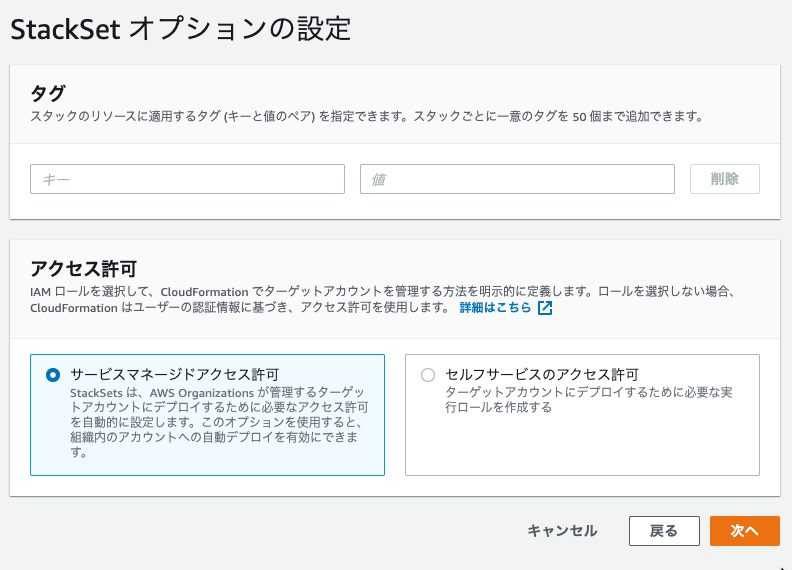

Organizations組織のアカウントに作成したいので、サービスマネージドアクセス許可を選択しました。

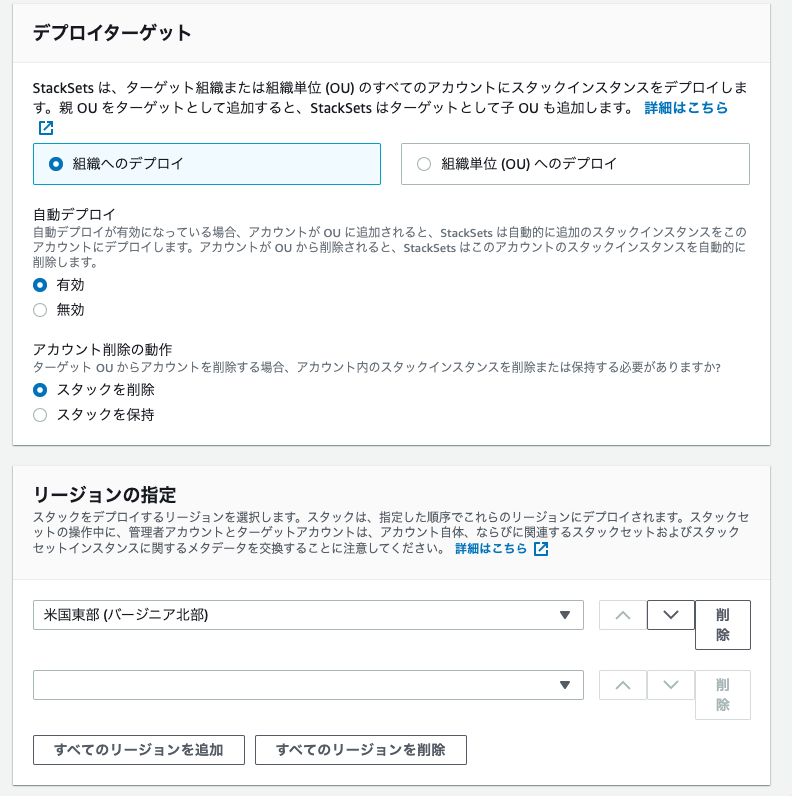

デプロイターゲットは[組織へのデプロイ]を選択しました。

リージョンはIAMロールなので一応バージニア北部を選択しました。

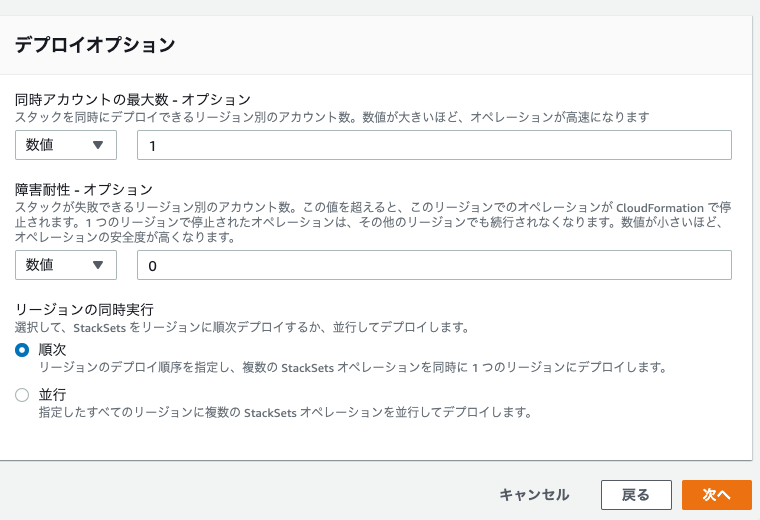

オプションはデフォルトで実行しました。

(耐障害性を0にしていたので、このあとSCPによって拒否されたアカウントが原因でそれ以降のアカウントでは作成がキャンセルされました。)

作成開始しました。

1つのアカウントだけ成功して、次のアカウントでSCPが原因で失敗したので他のアカウントは作成がキャンセルされました。

StackSetsの更新、再実行

SCPを修正して再実行しました。

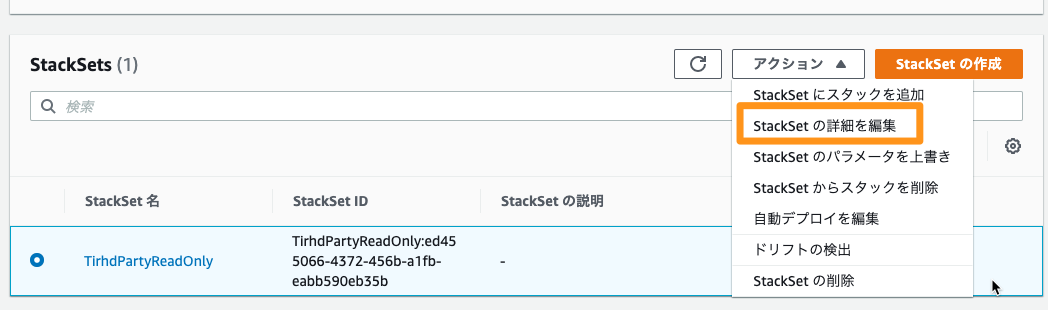

再実行は、[StackSetsの詳細を編集]を選択しました。

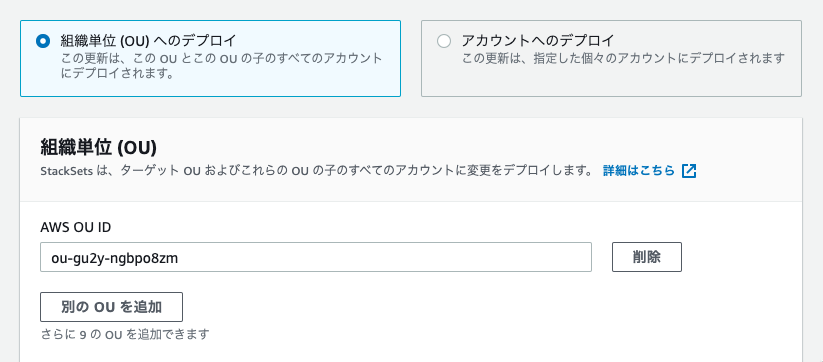

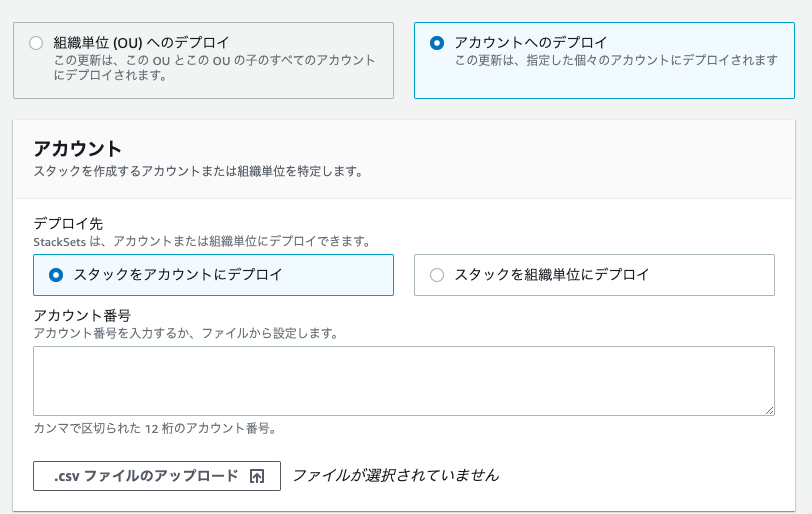

OUを指定できます。

アカウントを指定する場合はこちらから。

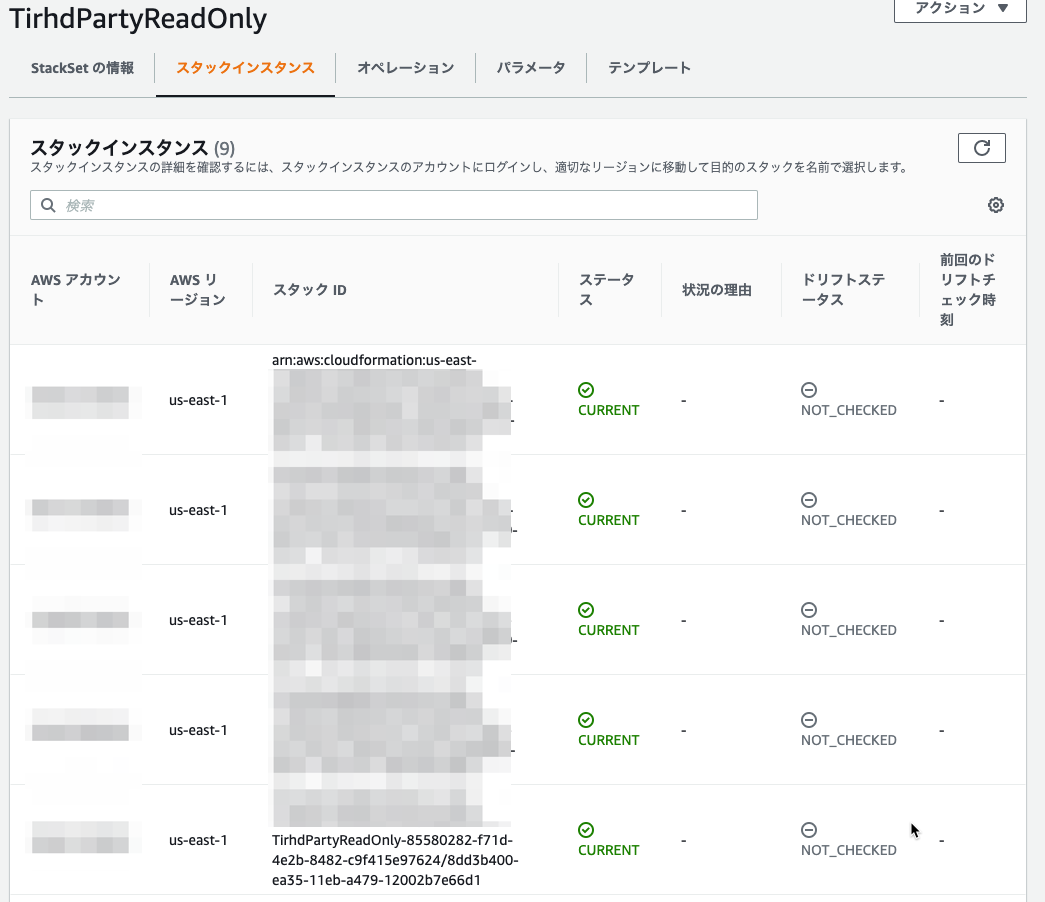

再実行が完了して各アカウントにIAMロールが作成されました。

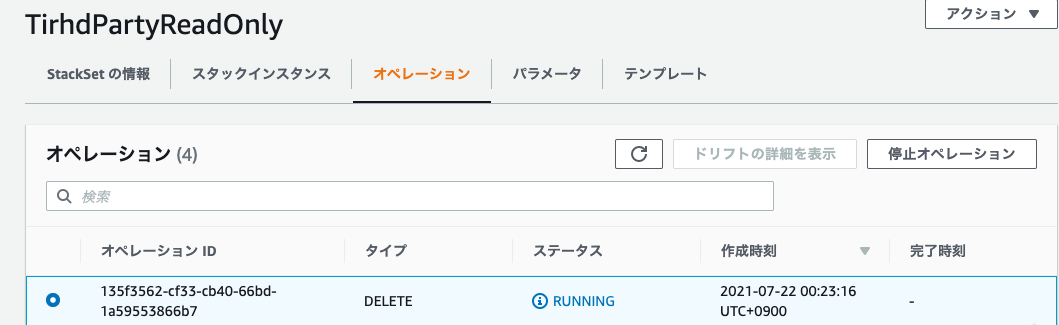

StackSetsの削除

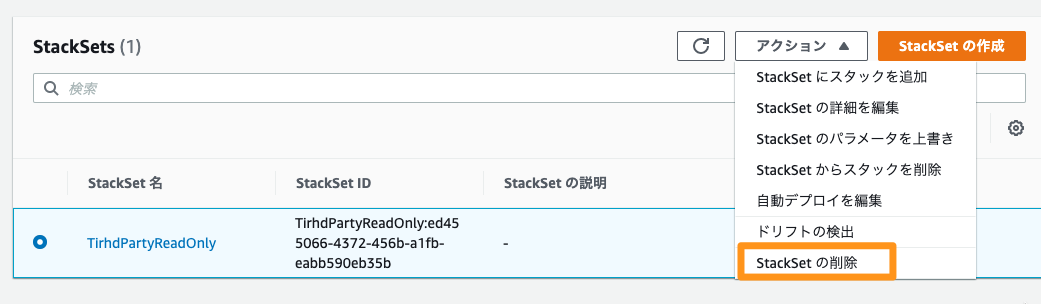

ひとまず作成できることは確認できたので、削除しました。

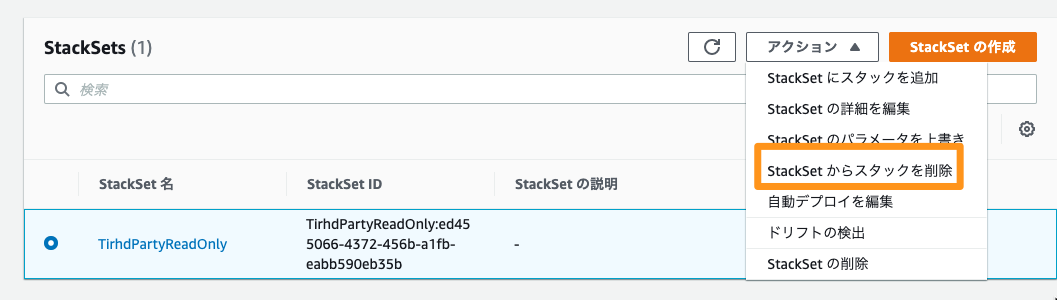

いきなりStackSetsの削除はできないので、[StackSetsからスタックを削除]を選択しました。

OUが指定できるのですが、全部削除したかったので、組織のIDを入力してみました。

削除実行できました。。

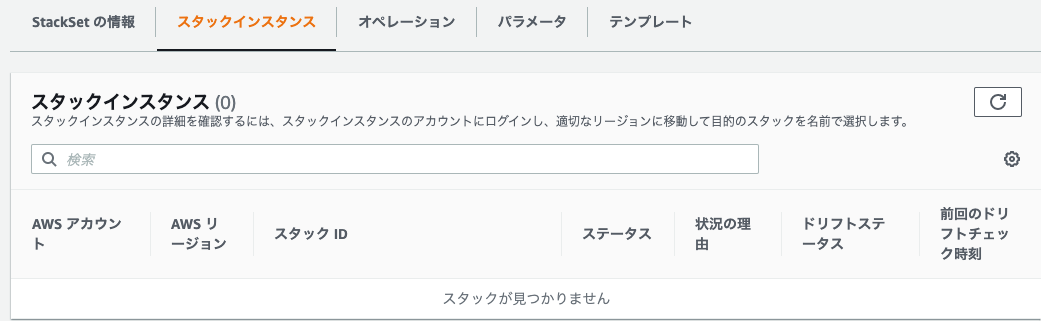

スタックインスタンスが全部削除されました。

そしてStackSetsを削除しました。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

Route 53サブドメインホストゾーンを作成したら、元のホストゾーンにNSレコードを作成する自動化

ハンズオン環境でRoute 53のホストゾーンを触ってほしい際に、サブドメインを …

-

-

AWS Service Catalogチュートリアル

AWS Service Catalog 開始方法のチュートリアルにそってみました …

-

-

AWS Trusted Advisorの2023/11/17発表のAPI

2023/11/17に発表されたAWS Trusted Advisor の新しい …

-

-

AWS Transit GatewayのVPN接続

上記のような構成で、オンプレミス側は東京リージョンのVPCでVyOSを起動して接 …

-

-

Amazon API GatewayをLambda(Python)で削除する

やりたいこと 特定のAWSアカウント、特定のリージョン内のAPI Gateway …

-

-

AWS CLIでS3マルチパートアップロードを確認

AWS CLI を使用して、Amazon S3 にファイルをマルチパートアップロ …

-

-

Lambda関数をPython3.6から3.9に変更

CodeGuru ProfilerでLambda関数(Python 3.9)のパ …

-

-

クロスリージョンでEFSをマウントしてみる

ニーズがあるかどうかはさておき、クロスリージョンでのEFSファイルシステムをマウ …

-

-

Amazon LinuxのNginx+RDS MySQLにレンタルWebサーバーからWordPressを移設する(失敗、手戻りそのまま記載版)

勉強のためブログサイトを長らくお世話になったロリポップさんから、AWSに移設する …

-

-

BearからNotionへの引っ越し(Amazon Q Developer for CLIに丸投げ)

MacとiPhoneでのテキスト管理と共有で長年Bearを使っていましたが、Wi …