AD Connectorを作成してシームレスにドメイン参加する

2021/07/04

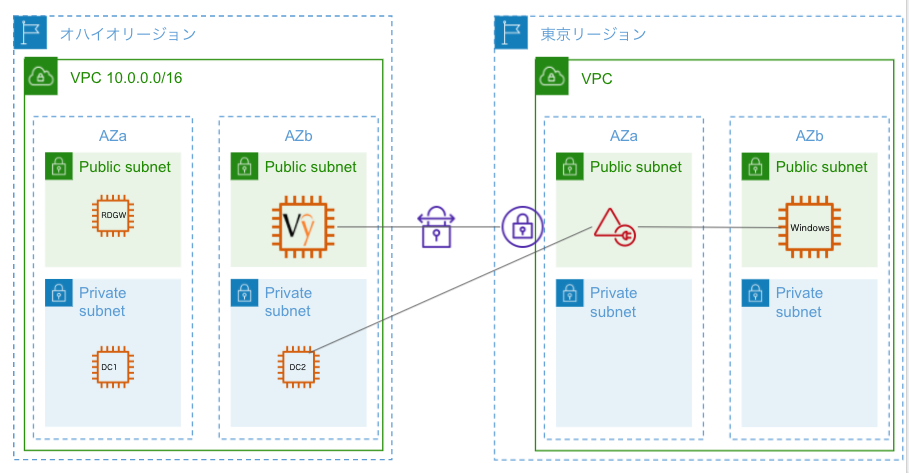

VPN接続先のADで管理されているドメインにEC2 Windowsインスタンスから参加するで試したようにVPN接続先のADで管理しているドメインに参加できました。

では、AD Connectorを使うメリットは何かとユーザーガイドを見てみると、「Amazon WorkSpaces、Amazon WorkDocs、Amazon WorkMail、シームレスなドメイン参加」ができるとのことです。

同じ環境を利用して、AD Connectorを作成して、シームレスなドメイン参加を試してみます。

目次

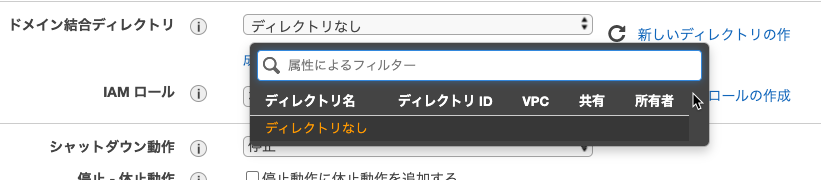

AD ConnectorがないVPCでの確認

EC2起動ウィザードでドメイン結合ディレクトリに何もない状態です。

AD Connector の使用開始を参照して作業を進めました

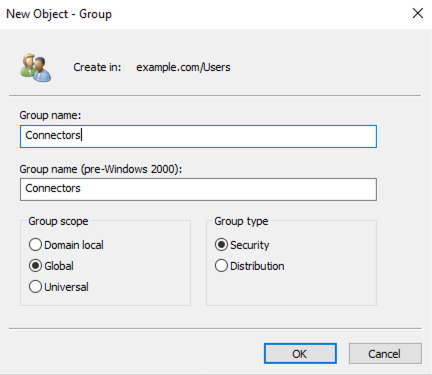

ADにConnectorsグループを作成

ドメインにConnectorsグループを作成しました。

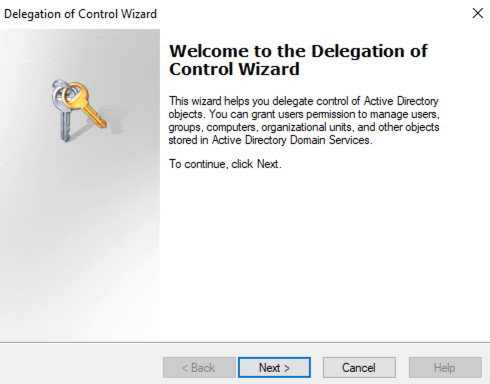

[Action]-[Delegate Control]を選択してDelegation of Control Wizardを起動しました。

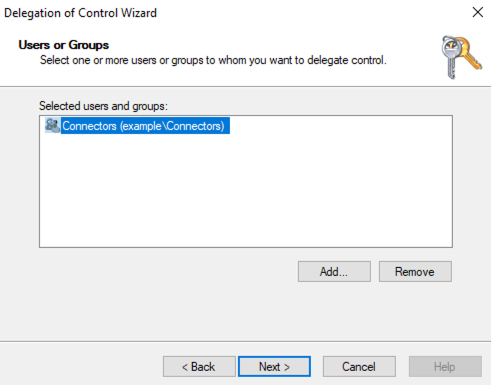

AddボタンからConnectorsグループを選択しました。

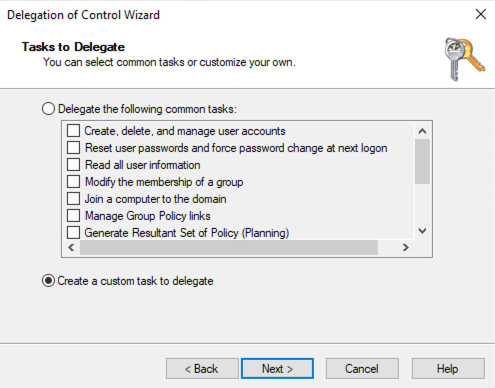

Create a custom task to delegateを選択しました。

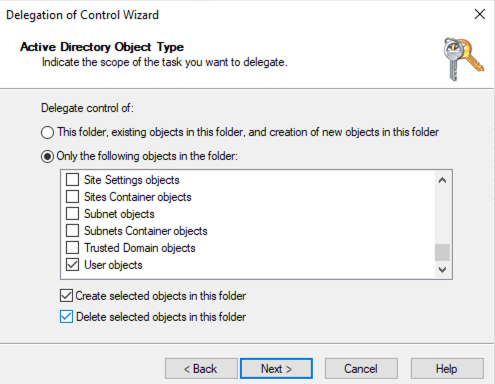

Only the following objects in the folderでComputer objectsとUser objectsを選択して、Create selected objects in this folderとDelete selected objects in this folderを選択しました。

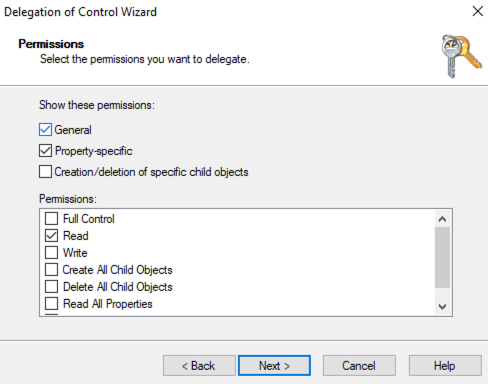

GeneralとProperty-specificが選択された状態で、Readを選択しました。

ウィザードは終了しました。

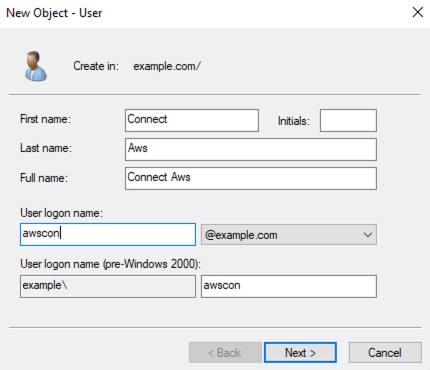

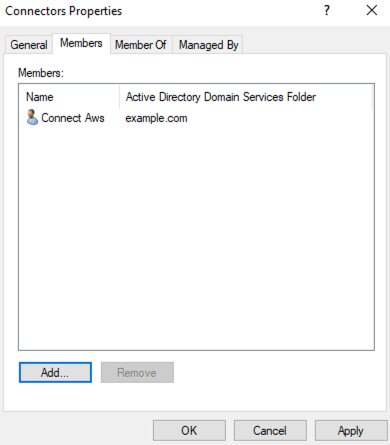

ドメインにユーザーを作成しました。

作成したユーザーをConnectorsに追加しました。

AD Connectors向けのネットワークテスト

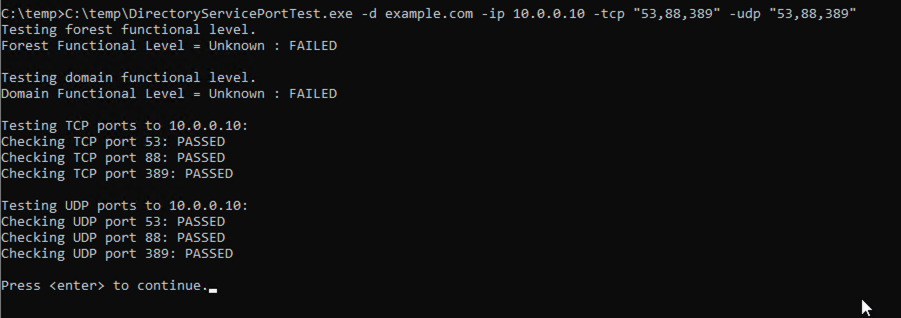

DirectoryServicePortTest を東京リージョンVPCのWindowsインスタンスでダウンロードして展開しました。

このWindowsインスタンスはドメインメンバーの必要があるとのことなので、VPN接続先のADで管理されているドメインにEC2 Windowsインスタンスから参加するで作成、ドメイン参加したWindowsインスタンスを使用しました。

|

1 2 |

DirectoryServicePortTest.exe -d <domain_name> -ip <server_IP_address> -tcp "53,88,389" -udp "53,88,389" |

Windowsインスタンスのローカルに保存してテストしたところ、機能レベルはUnknownになりましたが、ポートは問題ありませんでした。

ひとまずこのまま進めてみて、問題があれば機能レベルを調査することにします。

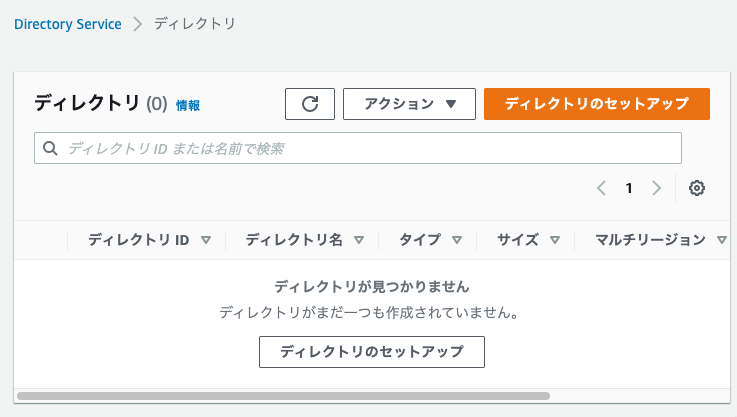

AD Connectorの作成

該当のVPCがある東京リージョンのDirectory Serviceで、[ディレクトリのセットアップ]を押下しました。

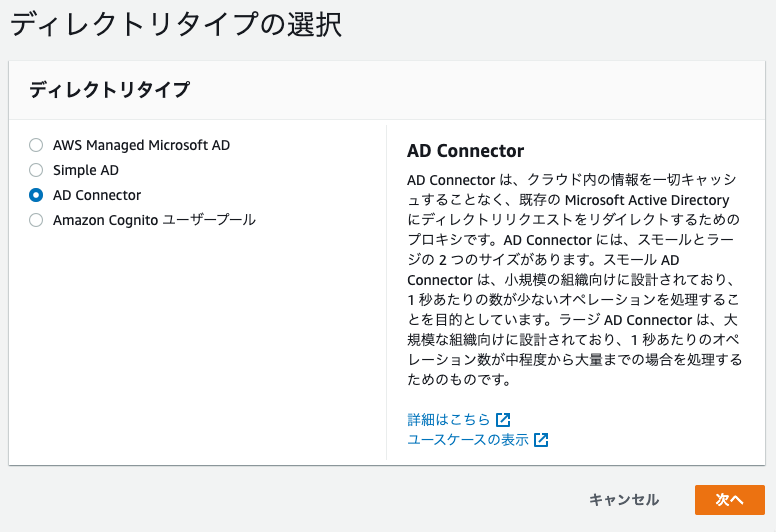

[AD Connector]を選択しました。

ちょっと試したいだけでしたので、Smallを選択しました。

ネットワーキングは該当VPCとAZが異なる2つのサブネットを選択しました。

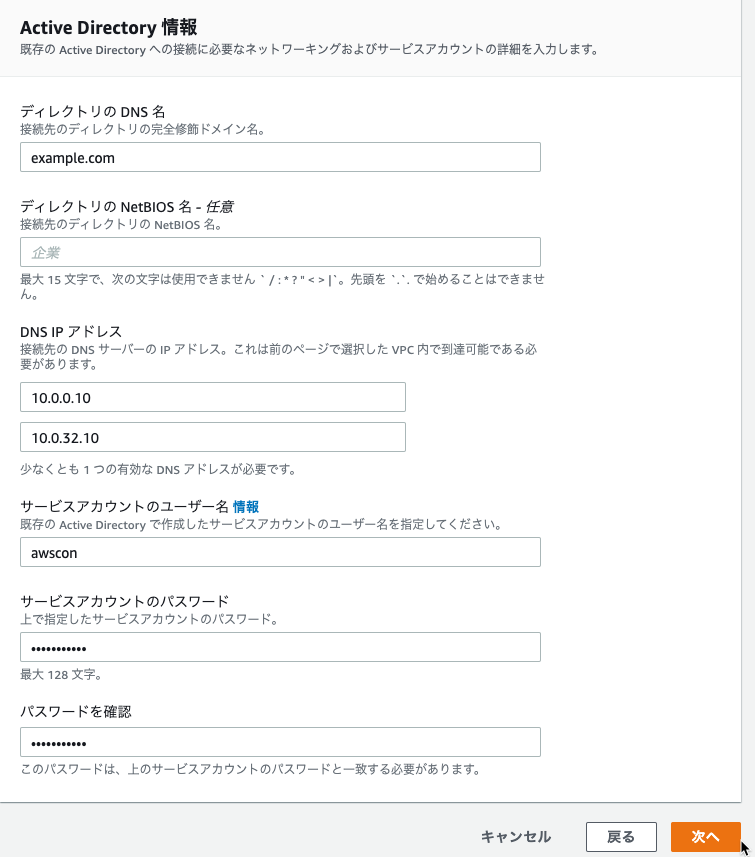

ドメイン名、DNSサーバーのプライベートIPアドレス、AD Connector用に作成したユーザー、パスワードを設定しました。

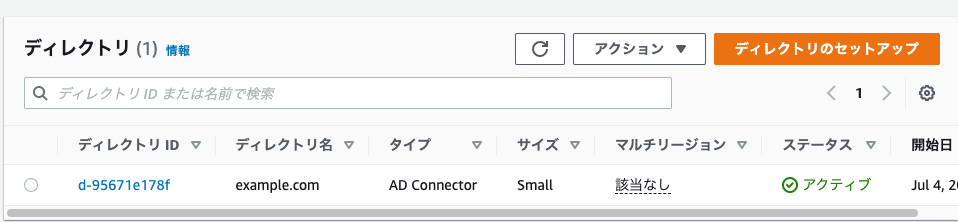

作成中からアクティブになりました。

指定したサブネットにENIが、VPCにはセキュリティグループが作成されていました。

EC2 Windowsインスタンスをシームレスにドメイン参加

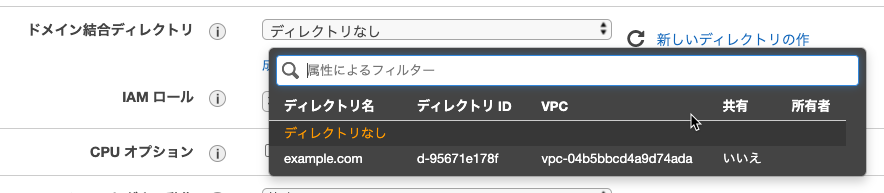

EC2起動ウィザードに結合ディレクトリが表示されるようになりましたので選択しました。

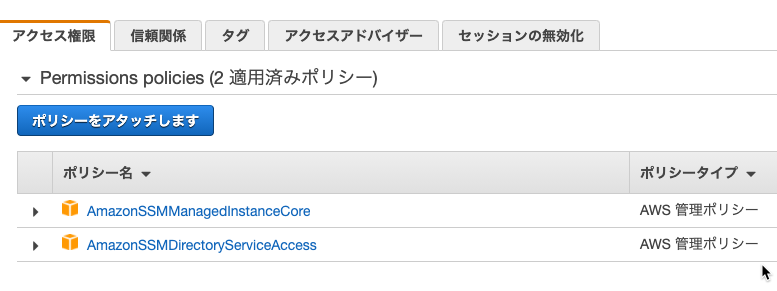

IAMロールには以下のロールが必要なので用意しました。

* AmazonSSMManagedInstanceCore

* AmazonSSMDirectoryServiceAccess

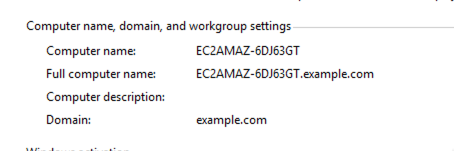

起動したWindowsインスタンスはドメイン参加済でした。

既存のActive Directoryをそのまま利用できるので便利ですね。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「AWS認定資格試験テキスト AWS認定AIプラクティショナー」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

関連記事

-

-

Introduction to Amazon EKS Workshopの記録

AWS Workshop StudioのIntroduction to Amaz …

-

-

EC2 Linux ユーザーデータ実行ユーザーとカレントディレクトリの確認

きっと、rootなんだろうなあと認識してたのですが、自分の目で確認したことはなか …

-

-

Amazon S3アクセスポイント経由からアクション可能なポリシー

S3アクセスポイントを使うことで、複雑で長いバケットポリシーを避け、アクセスポイ …

-

-

AWS Cloud9で環境を共有する

(特にリモート環境では)画面共有をしたり、リポジトリを共有したり、コーディング環 …

-

-

AWS VPC ネットワークACLでHTTP(80)のみ許可する

ユーザーガイドのカスタムネットワーク ACLのうち、HTTP(80)を許可する設 …

-

-

API Gateway Lambdaプロキシ統合で渡されるリクエストを確認しました

API Gatewayの統合リクエストでLambdaを指定するときにプロキシ統合 …

-

-

AWSセルフマネージドAD環境にEC2 Windowsサーバーをドメイン参加する

AWSクイックスタートのActive Directory Domain Serv …

-

-

AWS CloudFormationでAmazon DynamoDBテーブルを作ってアイテムを追加する

デモ用にDynamoDBテーブルを作って消して、ということをたまにするので、Cl …

-

-

EC2 Image BuilderでRocket.ChatのAMIを作って起動テンプレートを更新しました

EC2 Image Builderの練習をしようと思い、Rocket.Chatの …

-

-

Route 53で不要なドメインを削除

勢いで作ったけど結局使うのをやめたドメインがあります。 要らないので削除しました …