Mountpoint for Amazon S3を試しました

このブログでは、画像などの配信にS3を使用しています。

WordPressのプラグインはMedia Cloudを使用しています。

WordPress(EC2)の画像のS3へのオフロードをMedia Cloudで

最近リリースされたMountpoint for Amazon S3を使用すれば同じことができないかなと思いまして試してみて機能を確認しました。

結果は用途が違うようで、今回は見送ることにしました。

目次

Mountpoint for Amazon S3関連URL

確認した先はこちらのGitHubとS3ユーザーガイドです。

Amazon Linux 2023にインストール

こちらのAMIにインストールしました。

Amazon Linux 2023 AMI 2023.1.20230912.0 arm64 HVM kernel-6.1

g4ファミリーで使用したかったので、ダウンロード対象はARM64のダウンロード用URLを使用しました。

EC2インスタンスはプライベートサブネットで起動していますが、VPCでIPv6を有効にしているので、Egress Onlyインターネットゲートウェイを使用してインターネット上のURLにアクセスできます。

NATゲートウェイよりもコストが節約できてナイスですね。

ですが、S3へIPv6でアクセスするにはIPv6もサポートしているデュアルスタックエンドポイントにアクセスする必要があります。

|

1 2 |

$ wget https://s3.dualstack.us-east-1.amazonaws.com/mountpoint-s3-release/latest/arm64/mount-s3.rpm |

これで無事ダウンロードできました。

|

1 2 |

$ sudo yum install ./mount-s3.rpm |

インストールしました。

動作確認

|

1 2 |

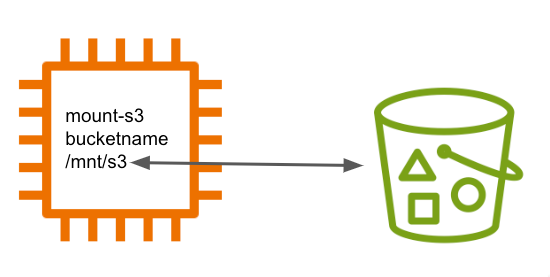

$ mount-s3 bucketname directory |

マウントしました。バケット名をディレクトリを指定するだけです。

マウント先に作成したファイルのオブジェクトがS3バケットに作成されていることを確認しました。

作成済みのオブジェクトは上書きできませんでした。

コマンドのヘルプ(mount-s3 –help)で確認するとマウントオプションが次のようになってました。

|

1 2 3 4 5 6 7 8 9 10 11 |

Mount options: --read-only Mount file system in read-only mode --allow-delete Allow delete operations on file system --auto-unmount Automatically unmount on exit --allow-root Allow root user to access file system --allow-other Allow other users, including root, to access file system --uid <UID> Owner UID [default: current user's UID] --gid <GID> Owner GID [default: current user's GID] --dir-mode <DIR_MODE> Directory permissions [default: 0755] --file-mode <FILE_MODE> File permissions [default: 0644] |

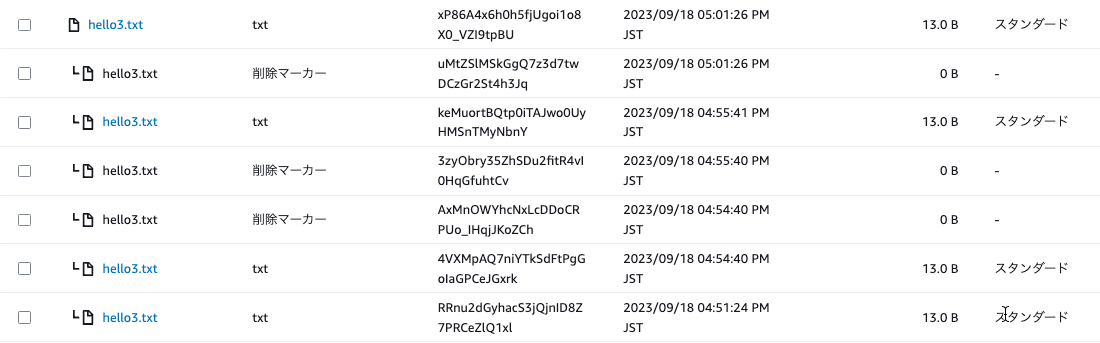

–allow-deleteオプションでマウントして、 cpコマンドにfオプション(確認なし上書き)で実行したら上書きできました。というかできたように見えました。

S3バケットでバージョニングを有効にしていたので、見てみるとDeleteObjectとPutObject両方が実行されているようなバージョンになっていました。

なので、やはり上書きは意図的にサポートしていないようです。

「 If you try to open an existing file with write access, the open operation will fail with a permissions error.」

GitHubにも上記の記載がありました。

そしてユーザーガイドにも、そういう場合はEFSを検討しようと。

今回の用途(WordPressから画像や静的コンテンツ保存に使用したい)には、あわなそうですので、見送ることにしました。

最後までお読みいただきましてありがとうございました!

「AWS認定資格試験テキスト&問題集 AWS認定ソリューションアーキテクト - プロフェッショナル 改訂第2版」という本を書きました。

「AWS認定資格試験テキスト AWS認定クラウドプラクティショナー 改訂第3版」という本を書きました。

「ポケットスタディ AWS認定 デベロッパーアソシエイト [DVA-C02対応] 」という本を書きました。

「要点整理から攻略するAWS認定ソリューションアーキテクト-アソシエイト」という本を書きました。

「AWSではじめるLinux入門ガイド」という本を書きました。

開発ベンダー5年、ユーザ企業システム部門通算9年、ITインストラクター5年目でプロトタイプビルダーもやりだしたSoftware Engineerです。

質問はコメントかSNSなどからお気軽にどうぞ。

出来る限りなるべく答えます。

このブログの内容/発言の一切は個人の見解であり、所属する組織とは関係ありません。

このブログは経験したことなどの共有を目的としており、手順や結果などを保証するものではありません。

ご参考にされる際は、読者様自身のご判断にてご対応をお願いいたします。

また、勉強会やイベントのレポートは自分が気になったことをメモしたり、聞いて思ったことを書いていますので、登壇者の意見や発表内容ではありません。

ad

ad

関連記事

-

-

S3バケットポリシーですべてDenyにしてしまったらルートユーザーの出番

特定のConditionsを指定して、それ以外はすべて拒否するS3バケットポリシ …

-

-

AWS Summit 2017 Tokyo Day2 開場~基調講演

昨年に引き続き今年もAWS Summit Tokyoへ行ってきました。 朝一の新 …

-

-

Kinesis Data Analyticsの検索結果をKinesis Data FirehoseからS3バケットに保存する

Kinesis Data AnalyticsをKinesis Data Stre …

-

-

Intel 82599 VF インターフェイスで拡張ネットワーキングが有効なEC2インスタンスで帯域幅を確認してみました

拡張ネットワーキングが有効なEC2インスタンスとそうではないインスタンスの2セッ …

-

-

AWSのアカウントを新規作成と、最低限やっておいた方がいいMFAの設定

AWSのアカウントを新規作成する手順を書き出しておきます。 ※2017年8月6日 …

-

-

AWS Organizationsで組織全体のAWS CloudTrailを有効にしました

Organizationsのサービスメニューから、CloudTrailを選択して …

-

-

ALBの重み付けルーティングでカナリアリリースをしてみました

当ブログのAMIの更新と、ALBターゲットグループのヘルスチェックを変更したかっ …

-

-

NATインスタンスを作成する

プライベートサブネットのEC2インスタンスからカスタムメトリクスとCloudWa …

-

-

このブログをAWS大阪リージョンへ移行しました

大阪リージョン爆誕!! 朝起きて寝ぼけながらリージョンを見てると。 「大阪リージ …

-

-

Amazon Q Developer for CLIをmacOSにインストールしました

2025/3/26のAWS Expert Online for JAWSの「Am …